Le vol de votre compte ne signifie pas que vous avez été « ciblé » par des pirates informatiques.

La plupart des cas de vol proviennent de« Bourrage de diplômes »Des pirates informatiques obtiennent une base de données divulguée sur une plateforme tierce et utilisent des scripts automatisés pour tester en masse les mêmes adresses e-mail et mots de passe sur les principaux sites web. Si vous réutilisez systématiquement le même mot de passe sur plusieurs plateformes, une fuite sur l'une d'entre elles mettra en péril tous vos comptes en ligne.

Pour vous aider à identifier rapidement les risques, nous avons compilé 5 outils d'autocontrôle des fuites faisant autorité, ainsi qu'un ensemble de « listes de contrôle d'arrêt des pertes en 10 minutes » efficaces.

I. Point clé : La fuite de $neq$ a entraîné un vol de données

Avant de procéder à un examen de conscience, il est essentiel de distinguer deux concepts fondamentaux afin d'éviter toute panique ou complaisance inutiles :

- Violation : Vos informations ont été intégrées à la base de données d'un pirate informatique (publiquement ou sur le marché), ce qui signifie que vous êtes devenu une « cible potentielle » pour les attaquants.

- Vol (compromis) : Des pirates ont réussi à utiliser les informations divulguées pour se connecter à votre compte et ont peut-être falsifié des informations ou volé des fonds.

Amplificateur de risque : réutilisation cryptographique. Si votre compte bancaire utilise le même mot de passe qu'un forum spécialisé, une violation de ce forum équivaut à une menace directe pour votre compte bancaire.

II. 5 outils d'autotest recommandés

1. Mozilla Monitor (Surveillance de la sécurité de Firefox)

Scénarios applicables : Convient aux utilisateurs ordinaires qui recherchent des données fiables et nécessitent un suivi à long terme.

- Site officiel : monitor.mozilla.org

- Compétences clés : S'appuyant sur la marque Firefox, ce système offre une source de données fiable. L'inscription et les alertes par e-mail sont prises en charge, vous assurant d'être immédiatement informé de toute nouvelle fuite de données.

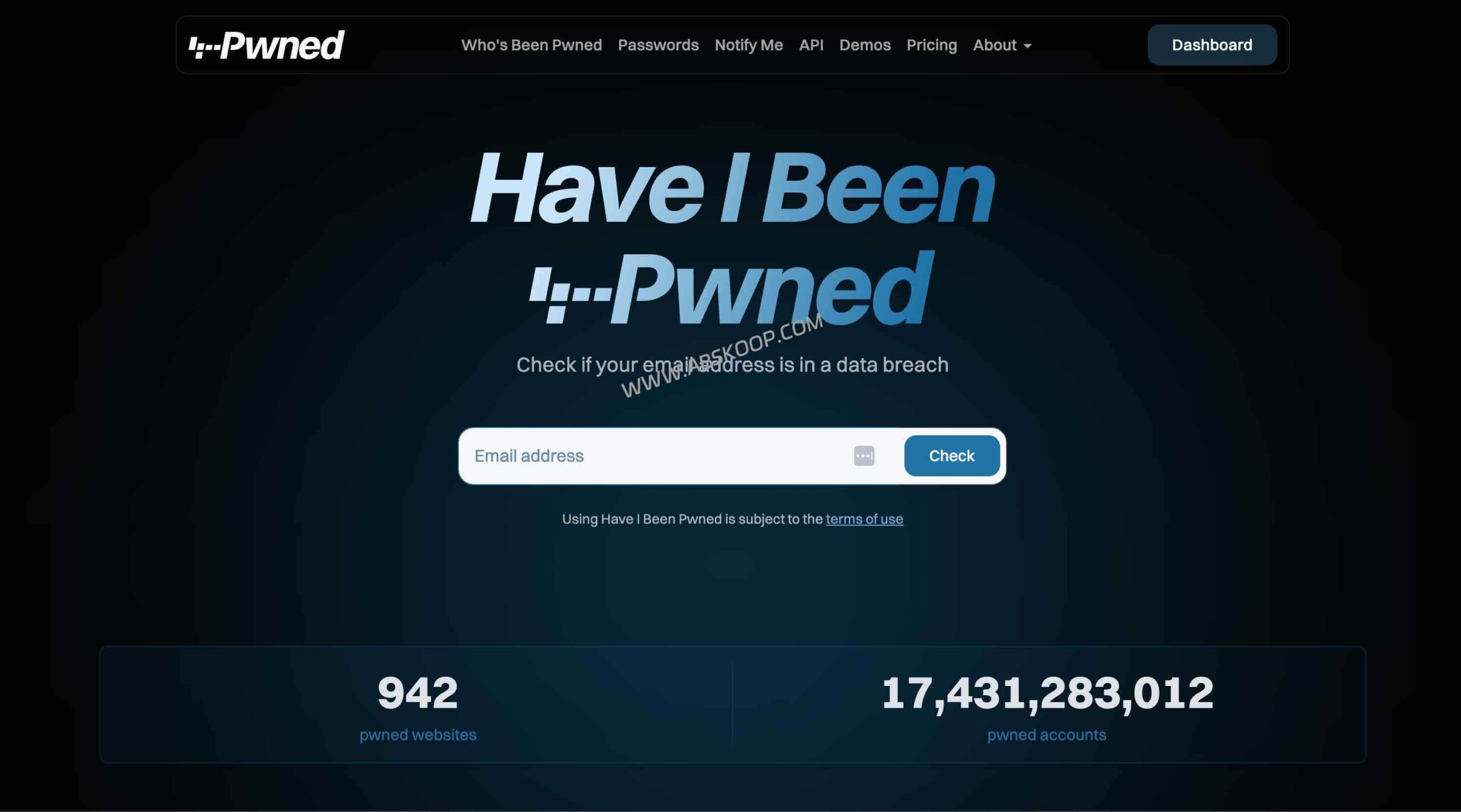

2. Ai-je été piégé (HIBP)

Scénarios applicables : Vérifiez rapidement si votre adresse e-mail figure sur une liste de fuites connues.

- Site officiel : haveibeenpwned.com

- Caractéristiques: Un outil de référence dans le secteur de la sécurité informatique mondiale. Si le résultat s'affiche en rouge (compact !), vérifiez immédiatement si les mots de passe de la plateforme compromise ont été réutilisés pour d'autres comptes importants.

3. Gestionnaire de mots de passe Google (Vérification de l'état des mots de passe)

Scénarios applicables : Utilisateurs du navigateur Chrome ou d'appareils Android.

- Site officiel : mots_de_passe.google.com

- Fonction: En plus de détecter les fuites, il peut également analyser la robustesse du mot de passe (s'il est trop simple) et vérifier s'il est réutilisé.

4. Moniteur de mots de passe Microsoft Edge

Scénarios applicables : Utilisateurs de l'environnement bureautique Windows et du navigateur Edge.

- Fonction: Les défenses intégrées de Microsoft, conçues pour les entreprises, lorsqu'elles sont activées dans les paramètres d'Edge avec l'option « Moniteur de mots de passe », comparent automatiquement les données provenant du dark web et affichent des alertes en temps réel lorsque des risques sont détectés.

5. Recherche avancée : OSINT Examen physique de surface exposé

Scénarios applicables : Professionnels de la sécurité ou utilisateurs avancés ayant des exigences extrêmement élevées en matière de protection de la vie privée.

- outil: Intelligence X et Déhaché

- utiliser: Effectuez une recherche approfondie sur les pages web publiques, les archives ou les index à la recherche d'indices liés aux courriels.

- ⚠️ Rappel de conformité : Ceci est uniquement destiné à des fins d'autocontrôle défensif et son utilisation à des fins d'ingénierie sociale illégale ou pour accéder à la vie privée d'autrui est strictement interdite.

三、命中泄露后的“10 分钟止损清单”

如果自检结果显示账号已泄露,请按照以下 SOP(标准作业程序)快速响应:

1. 优先级最高:核心资产止损

- 死守邮箱: 立即修改主邮箱密码。邮箱是所有账号的“总钥匙”,一旦失守,所有账号的重置密码功能将失效。

- 强制开启 2FA: 启用双重验证(如 App 验证码、硬件密钥)。即使密码泄露,攻击者也无法在没有第二验证的情况下登录。

2. 切断潜伏链路

- 清理会话: 在账号设置中选择“退出所有设备 / 会话 (Log out all sessions)”,强制踢出可能潜伏的攻击者。

- 审查授权: 检查邮箱是否有异常的“自动转发”规则,并移除不认识的第三方应用授权。

3. 阻断撞库风险(按顺序修改密码)

所有复用过该泄露密码的账号必须全部更换,优先级如下:

- 资金类: 银行、支付工具(支付宝、PayPal 等)。

- 消费类: 电商、外卖、打车软件(涉及免密支付的平台)。

- 社交类: 微信、X (Twitter)、Telegram(防止被用于诈骗)。

4. 终极防御:引入密码管理器

摆脱记忆负担,使用 Bitwarden、1Password 或浏览器原生管理器:

- 为每个平台生成 16 位以上且不重复的随机强密码。

- 你只需要记住一个高强度的“主密码”即可。

- 这是对抗撞库攻击最彻底的解决方案。

小结

网络安全没有绝对的壁垒,但可以通过构建“免疫系统”来降低风险。养成定期自检的习惯,并严格执行 “一站一密 + 2FA” 原则,即可将绝大多数的撞库威胁挡在门外。