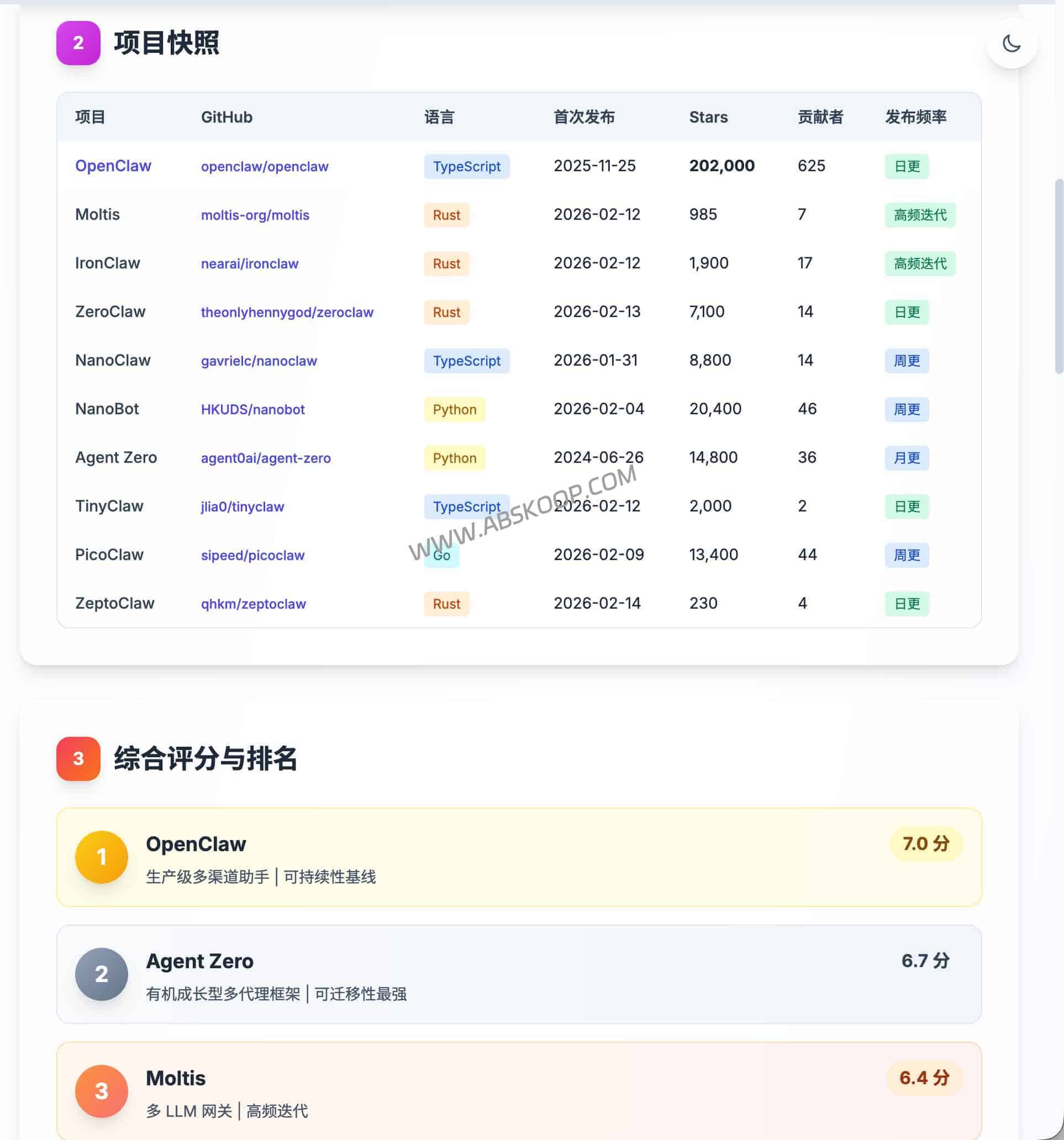

面对 OpenClaw 走红后涌现的大量魔改版(Forks),很多开发者在选型时都会陷入纠结:有的版本主打 Rust 带来的极致性能,有的号称能将内存占用压到 10MB,还有的强调 Docker 隔离能力。面对琳琅满目的分支,究竟哪个才是真正能跑在生产环境里的“版本答案”?

很多时候,GitHub 的 Star 数或更新频率并不能直接等同于代码的稳定性。为了帮大家避坑,我们分析了一份硬核的 OpenClaw 生态评测报告。这份报告摒弃了宣传文案,直接从源码质量、工程治理(CI/CD、权限边界、依赖策略)等维度进行复核,为开发者提供了一份客观的“体检表”。

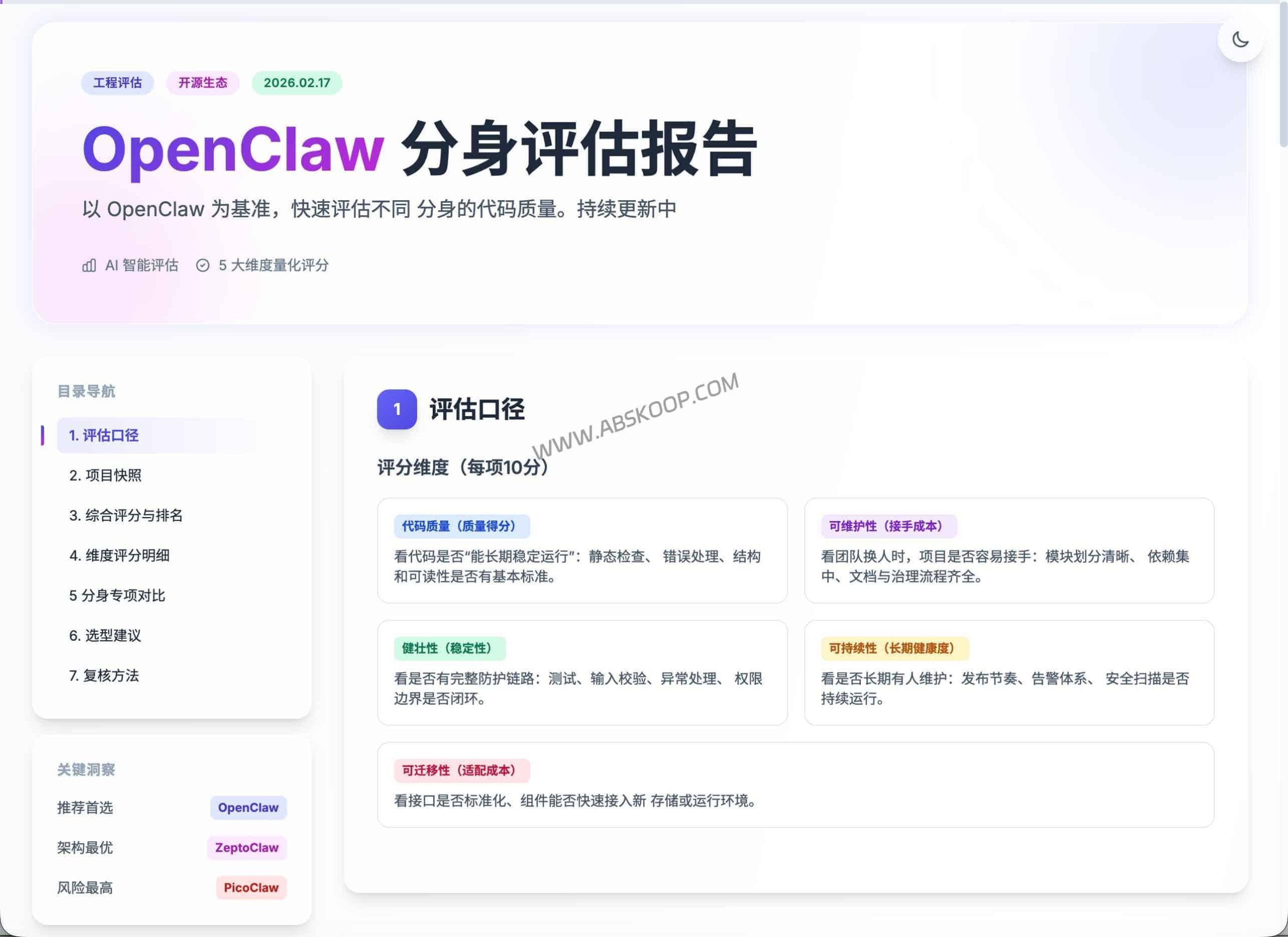

工程维度:这份报告是如何打分的?

该报告由第三方开发者主导,对包括 OpenClaw 原版、PicoClaw、ZeptoClaw 在内的 10 个主流分支进行了量化评估。其核心评分体系围绕以下三个硬指标(每项满分 10 分):

- 代码质量 (Code Quality): 考察代码结构是否清晰,错误处理是否具备底线逻辑。

- 健壮性 (Robustness): The audit should focus on whether input validation, exception handling mechanisms, and permission boundaries are closed-loop.

- 可持续性 (Sustainability): Assess maintenance activity, CI/CD automation processes, and security scan coverage.

实战分析:谁是真金,谁是噱头?

1. PicoClaw: Lightweight but not sturdy

PicoClaw 凭借内存占用小于 10MB 的表现赢得了不少关注,但报告对其安全性提出了严重质疑。其 综合评分仅 5.0 分,位列全场垫底。

- 核心缺陷: 代码质量与健壮性评分均仅为 4/10,严重缺乏必要的输入验证与异常治理。

- 适用建议: 仅建议在闲置的低功耗设备(如路由器)上进行尝试,严禁部署至生产环境,否则在边界场景或长期运行时极易崩溃。

2. ZeptoClaw:值得关注的 Rust 黑马

如果你在寻找性能与安全的平衡点,ZeptoClaw 是一个潜力股。虽然项目尚在早期,但其代码质量和可维护性均达到了 7/10,且体积仅 4MB。

- 核心优势: 采用 Rust 语言构建,天然具备内存安全优势,工程治理路线倾向于“长期稳定运行”。

- 适用建议: 适合追求极致安全与稳定性的极客,建议观察 3-6 个月后再考虑迁移。

3. OpenClaw Original Version: The Most Reliable Benchmark

尽管原版基于 TypeScript 开发,常被认为较为“臃肿”,但其 7.0 分的综合评分 依然稳居榜首。

- 核心优势: 可持续性评分高达 8/10,拥有最活跃的社区支持和最成熟的发布流程。

- 适用建议: 对于企业用户或追求“省心”的开发者,原版依然是目前最可靠的选择。

选型指南:根据需求快速匹配

| 用户身份 / 需求 | 推荐版本 | 推荐理由 |

|---|---|---|

| 企业级 / 求稳党 | OpenClaw (原版) | 总分最高 (7.0),社区验证充分,生产级成熟度高。 |

| 个人长期代理 | Agent Zero | 总分 6.7,可迁移性极强 (8/10),生态较为完整。 |

| 多 LLM 网关需求 | Moltis | 总分 6.4,Rust 编写,迭代频率高。 |

| 嵌入式玩家 / 极客 | PicoClaw | 资源占用极低,仅限非关键任务使用。 |

DevOps pitfalls avoidance tips

1. 警惕“热度陷阱”: The number of stars represents attention, not availability. The stability of a production environment depends on test coverage, anomaly handling mechanisms, and release governance.

2. 严格执行最小权限原则: 具备命令执行、文件读写和联网能力的助手是潜在的风险源,必须严格限制权限边界。

3. 部署前必须复核: 评测报告提供方向,但实际部署前建议自行审计核心源码、检查 CI/CD 流程及依赖策略。

📌 Related Resources

📊 OpenClaw Forks Evaluation Report 2026

查看 10+ 分支项目的详细代码审计与评分

🐱 GitHub: OpenClaw (Original)

生产环境推荐 / 最稳妥的选择

⚠️ Disclaimer: 本文基于第三方开源评测报告整理,仅代表技术观点。开源项目迭代迅速,评分可能随版本更新而波动,请以最新代码状态为准。